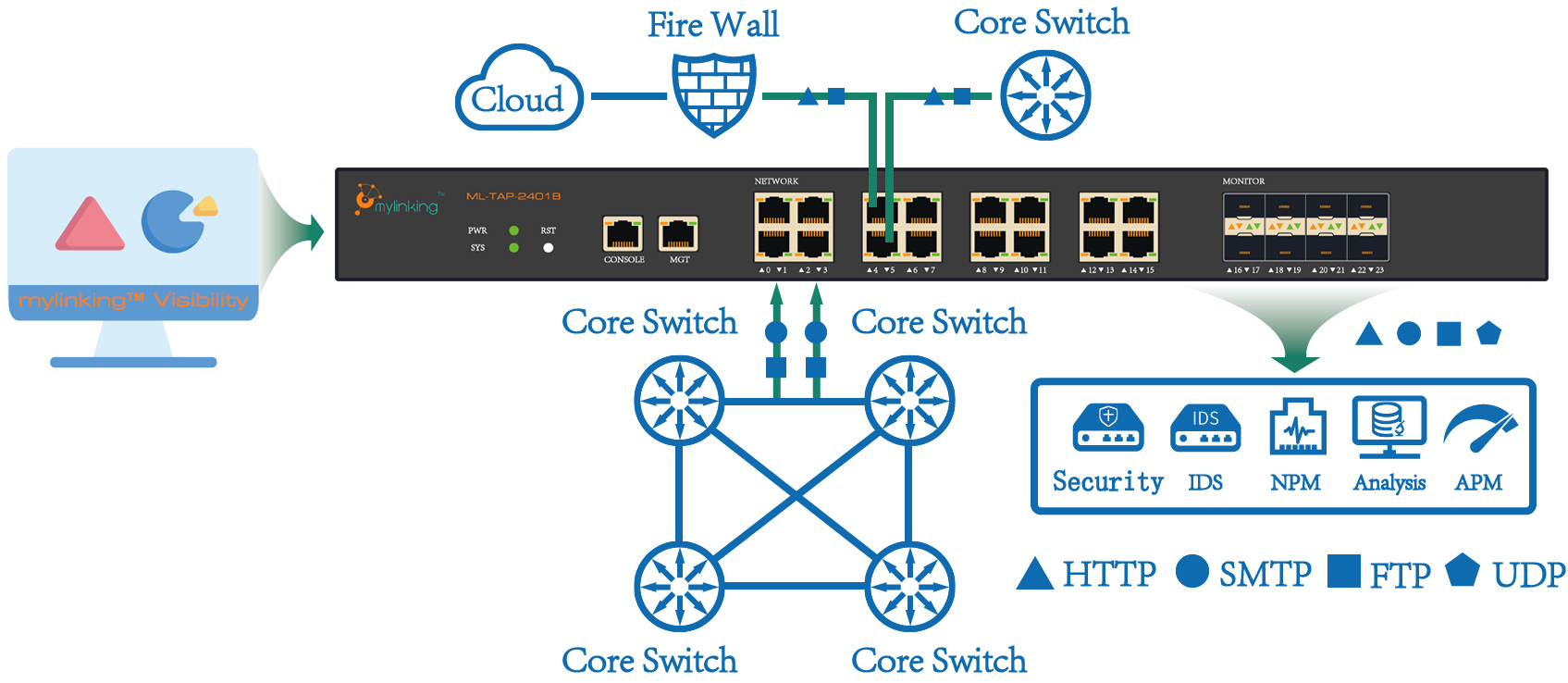

Ten/Ta/ToZprostředkovatel síťových paketů(NPB), který zahrnuje běžně používané 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB aPort pro přístup k testovací síti (TAP), je hardwarové zařízení, které se zapojuje přímo do síťového kabelu a odesílá síťovou komunikaci do jiných zařízení.

Zprostředkovatelé síťových paketů (Network Packet Brokers) se běžně používají v systémech detekce síťových narušení (IDS), síťových detektorech a profilerech. Relace zrcadlení portů. V režimu posunu je monitorovaný UTP spoj (nemaskovaný spoj) rozdělen na dvě části pomocí posunovacího zařízení TAP. Přenesená data jsou připojena k rozhraní pro sběr dat pro monitorovací systém bezpečnosti informací na internetu.

Co pro vás dělá Network Packet Broker (NPB)?

Klíčové vlastnosti:

1. Nezávislý

Jedná se o nezávislý hardware a neovlivňuje zátěž stávajících síťových zařízení, což má oproti zrcadlení portů velké výhody.

Jedná se o zařízení typu „in-line“, což jednoduše znamená, že musí být připojeno k síti. To má však také nevýhodu v podobě bodu selhání a protože se jedná o online zařízení, je nutné v době nasazení přerušit stávající síť, v závislosti na tom, kde je zařízení nasazeno.

2. Průhledný

Transparentní znamená ukazatel na aktuální síť. Po přístupu k síťovému shuntu nemá tento ukazatel žádný vliv na všechna zařízení v aktuální síti a je pro ně zcela transparentní. Samozřejmě to zahrnuje i provoz odeslaný síťovým shuntem do monitorovacího zařízení, které je pro síť také transparentní.

Princip fungování:

Přepojování (distribuce) provozu na základě vstupních dat, replikace, shromažďování, filtrování a transformace dat 10G POS pomocí protokolu konverze na desítky megabajtů dat LAN, dle specifického algoritmu pro vyvažování zátěže, výstup ve stejnou dobu, aby se zajistilo, že všechny pakety ze stejné relace nebo stejné IP adresy odesílají všechny pakety ze stejného uživatelského rozhraní.

Funkční vlastnosti:

1. Konverze protokolu

Mezi běžná rozhraní pro internetovou datovou komunikaci používaná poskytovateli internetových služeb patří 40G POS, 10G POS/WAN/LAN, 2,5G POS a GE, zatímco rozhraní pro příjem dat používaná aplikačními servery jsou rozhraní GE a 10GE LAN. Proto se konverze protokolu obvykle uváděná u internetových komunikačních rozhraní vztahuje hlavně na konverzi mezi 40G POS, 10G POS a 2,5G POS na 10GE LAN nebo GE a obousměrný přenos mezi 10GE WAN a 10GE LAN a GE.

2. Sběr a distribuce dat.

Většina aplikací pro sběr dat v podstatě extrahuje provoz, který je zajímá, a zahazuje provoz, který je nezajímá. Datový provoz konkrétní IP adresy, protokolu a portu je extrahován konvergencí pěti n-tic (zdrojová IP adresa, cílová IP adresa, zdrojový port, cílový port a protokol). Při výstupu je zajištěn stejný zdroj, stejné umístění a vyrovnání zátěže podle specifického algoritmu HASH.

3. Filtrování kódu funkcí

Pro sběr P2P provozu se aplikační systém může zaměřit pouze na určitý specifický provoz, jako jsou streamovaná média PPStream, BT, Thunderbolt a běžná klíčová slova v HTTP, jako jsou GET a POST atd. Pro extrakci a konvergenci lze použít metodu porovnávání kódů funkcí. Přesměrovač podporuje filtrování kódů funkcí s pevnou pozicí a filtrování s plovoucími kódy funkcí. Plovoucí kód funkce je posun specifikovaný na základě kódu funkce s pevnou pozicí. Je vhodný pro aplikace, které specifikují kód funkce, který se má filtrovat, ale nespecifikují konkrétní umístění kódu funkce.

4. Správa relací

Identifikuje provoz relace a flexibilně konfiguruje hodnotu N pro přesměrování relace (N=1 až 1024). To znamená, že prvních N paketů každé relace je extrahováno a přeposláno do back-endového systému pro analýzu aplikací a pakety po N jsou zahozeny, čímž se šetří režijní náklady pro platformu pro analýzu aplikací. Obecně platí, že když používáte IDS k monitorování událostí, nemusíte zpracovávat všechny pakety celé relace; místo toho stačí extrahovat prvních N paketů každé relace, abyste dokončili analýzu a monitorování událostí.

5. Zrcadlení a replikace dat

Rozdělovač dokáže realizovat zrcadlení a replikaci dat na výstupním rozhraní, což zajišťuje přístup k datům více aplikačních systémů.

6. Získávání a přeposílání dat v síti 3G

Sběr a distribuce dat v sítích 3G se liší od tradičních režimů síťové analýzy. Pakety v sítích 3G jsou přenášeny po páteřních linkách prostřednictvím více vrstev zapouzdření. Délka paketů a formát zapouzdření se liší od paketů v běžných sítích. Rozdělovač dokáže přesně identifikovat a zpracovat tunelové protokoly, jako jsou pakety GTP a GRE, vícevrstvé pakety MPLS a pakety VLAN. Dokáže extrahovat signalizační pakety IUPS, signalizační pakety GTP a pakety Radius na určené porty na základě charakteristik paketů. Kromě toho dokáže rozdělit pakety podle vnitřní IP adresy. Díky podpoře zpracování nadměrně velkých paketů (MTU > 1522 bajtů) dokáže dokonale realizovat sběr a shuntování dat v síti 3G.

Požadavky na funkce:

- Podporuje distribuci provozu pomocí aplikačního protokolu L2-L7.

- Podporuje filtrování 5-tice podle přesné zdrojové IP adresy, cílové IP adresy, zdrojového portu, cílového portu a protokolu a s maskou.

- Podporuje vyvažování výstupní zátěže a homologii výstupu a homologii.

- Podporuje filtrování a přeposílání podle řetězců znaků.

- Podporuje správu relací. Přeposílá prvních N paketů každé relace. Hodnotu N lze specifikovat.

- Podpora pro více uživatelů. Datové pakety odpovídající stejnému pravidlu lze poskytnout třetí straně současně nebo lze data na výstupním rozhraní zrcadlit a replikovat, což zajišťuje přístup k datům více aplikačních systémů.

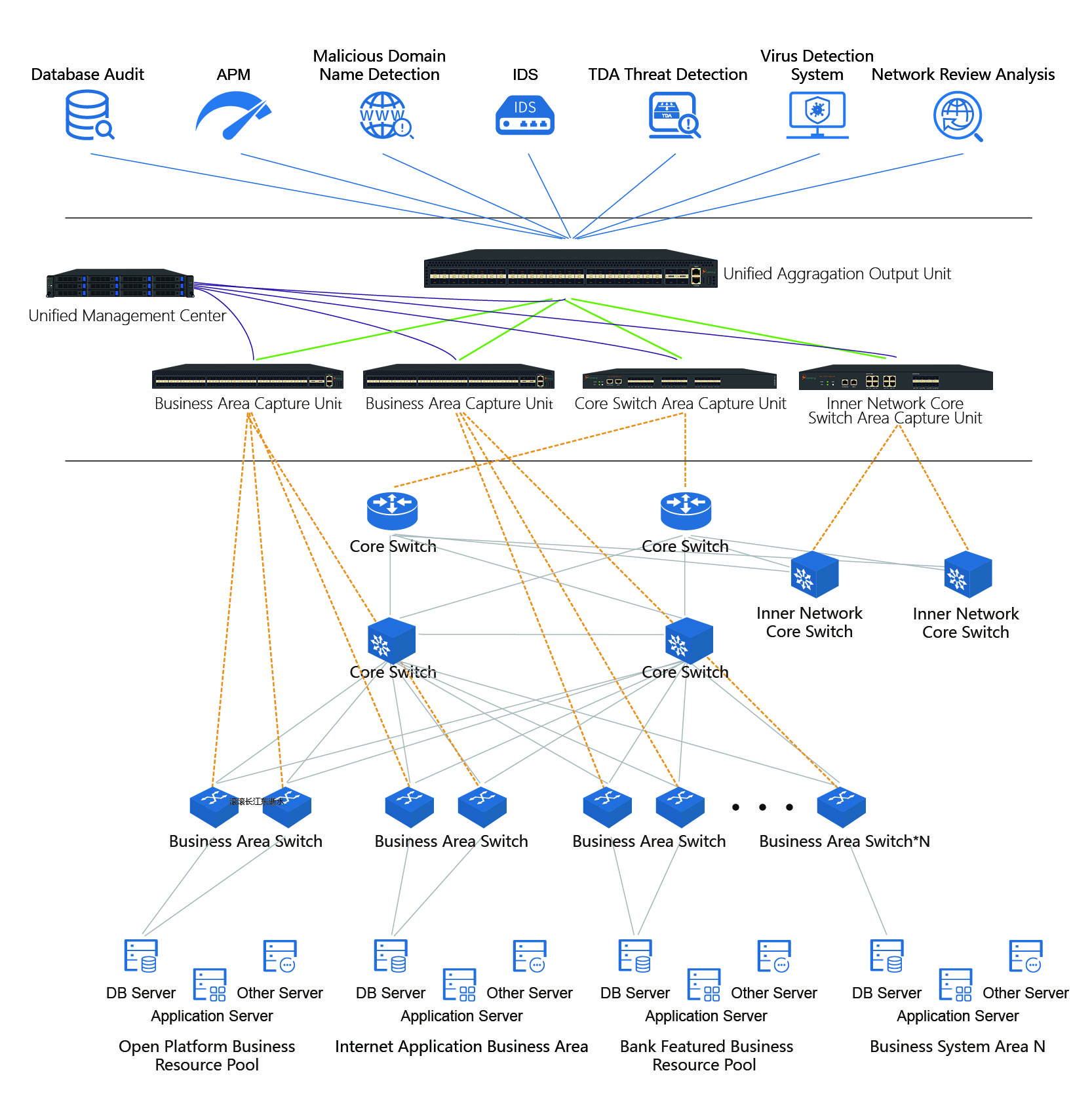

Řešení pro finanční průmysl Řešení Výhoda řešení

S rychlým rozvojem globálních informačních technologií a prohlubováním informatizace se postupně rozšiřuje rozsah podnikových sítí a závislost různých odvětví na informačních systémech se stále zvyšuje. Zároveň roste i počet interních i externích útoků, nesrovnalostí a hrozeb v oblasti informační bezpečnosti podnikových sítí. S velkým množstvím síťové ochrany, aplikačních systémů pro monitorování podnikání, které jsou postupně uváděny do provozu, a nejrůznějšími systémy pro monitorování podnikání a bezpečnostními ochrannými zařízeními rozmístěnými v celé síti dochází k plýtvání informačními zdroji, monitorování slepých úhlů, opakovanému monitorování, neuspořádané topologii sítě a dalším problémům, jako je neschopnost efektivně získat cílová data, což vede k nízké efektivitě monitorovacích zařízení, vysokým investicím, nízkým příjmům, obtížím s pozdní údržbou a správou a obtížné kontrole datových zdrojů.

Čas zveřejnění: 8. září 2022